Web服务器限制只允许通过GET/POST请求

8947阅读

0评论

0点赞

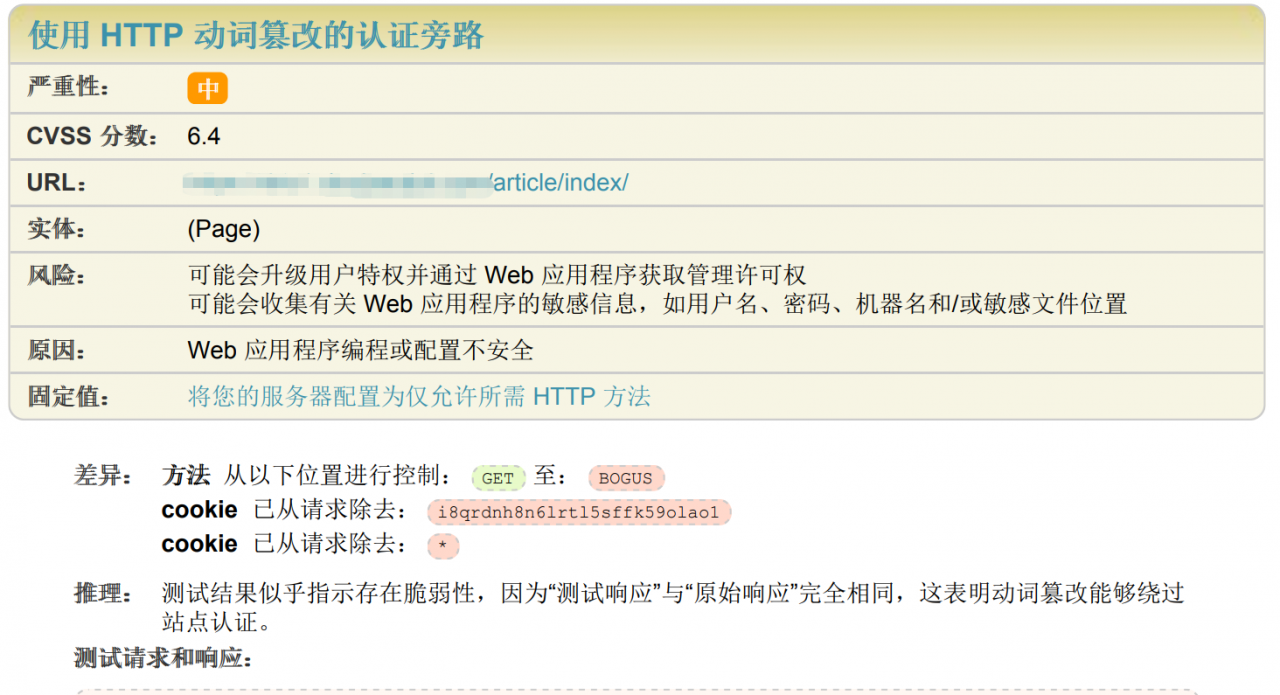

等保处理过程中发现了很多“使用HTTP动词篡改的认证旁路”等的中级漏洞(具体扫描提示如下图)

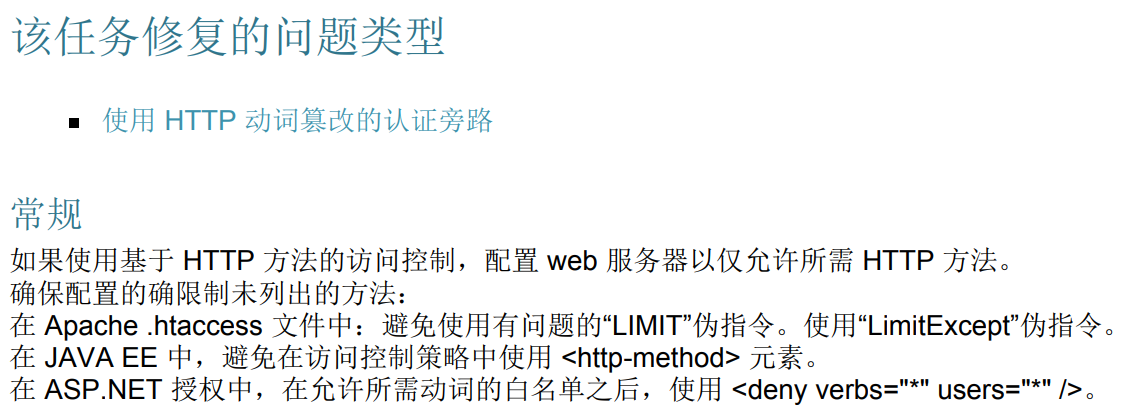

点击“将您的服务器配置为仅允许所需HTTP方法”跳转到解决方法处理区域,如下图

下面就具体列出 Nginx 和 Apache 的 解决方案

Nginx 解决方案

在 nginx.conf 配置文件 的 网站配置区域中添加如下代码片段

if ($request_method !~ ^(GET|POST)$ ) {

return 403;

}

Apache 解决方案

在站点配置文件 .htaccess 中添加如下代码片段

Order Allow,Deny

Deny from all

至此,改漏洞均已修复

评论(0)

暂无评论